隧道VPN,网络安全利器,保障数据传输加密,守护信息安全,守护您的网络世界。

- 隧道VPN简介

- 隧道VPN的工作原理

- 隧道VPN在网络安全领域的应用

- 隧道VPN的常见分类

在信息化迅猛发展的今天,网络已经渗透到我们生活的方方面面,成为不可或缺的工具,随之而来的网络安全问题也日益严峻,个人信息泄露、数据被非法窃取等现象频发,为了构建稳固的网络安全防线,一种名为“隧道VPN”的技术应运而生,本文将深入解析隧道VPN的功能、原理及其在网络安全保障中的关键作用。

隧道VPN简介

隧道VPN(Virtual Private Network),即虚拟专用网络,是一种利用公共网络基础设施(如互联网)构建私有网络的技术,它通过加密数据流,保障数据传输的安全性,并实现远程访问和跨越地理界限的通信,隧道VPN具备以下显著特点:

- 加密传输:对数据进行加密处理,有效阻止数据在传输途中的窃取或篡改。

- 隐私保护:隐藏用户的真实IP地址,抵御黑客的追踪和攻击。

- 稳定连接:采用多种加密协议,确保网络连接的稳定性和可靠性。

- 跨地域通信:支持全球范围内的数据传输,消除地域限制。

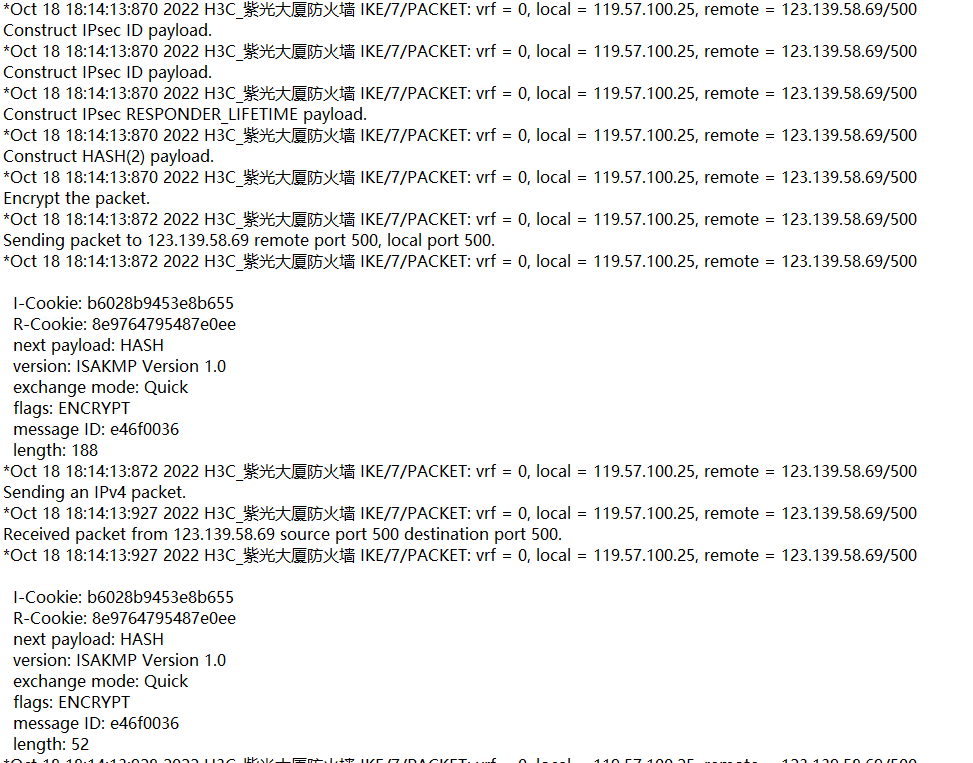

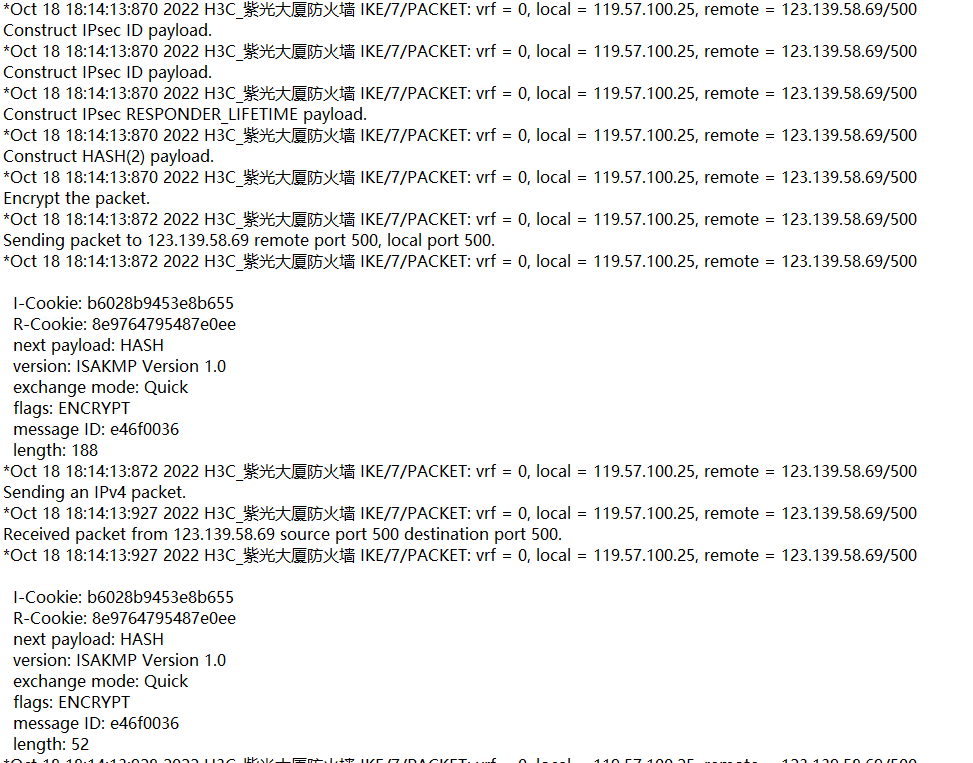

隧道VPN的工作原理

隧道VPN的工作流程大致如下:

- 用户通过VPN客户端软件连接到VPN服务器。

- VPN客户端与服务器之间建立加密隧道,确保数据传输的安全。

- 用户在VPN隧道内进行数据传输,所有数据均经过加密处理。

- 数据到达目标服务器后,进行解密处理,恢复原始数据。

隧道VPN在网络安全领域的应用

隧道VPN在网络安全中扮演着至关重要的角色,其应用包括但不限于:

- 数据泄露防护:通过加密传输,有效防止数据在传输过程中的窃取和泄露。

- 隐私保护:隐藏用户IP地址,抵御黑客追踪和攻击,保护用户隐私。

- 远程办公:支持远程访问,让员工在家也能安全地接入公司内部网络。

- 跨地域通信:实现全球范围内的数据传输,打破地域限制,提升工作效率。

- 企业安全:为企业内部网络提供安全防护,抵御外部攻击和恶意软件的入侵。

- 政府安全:在政府部门的应用,有助于保障国家信息安全,防止数据泄露。

隧道VPN的常见分类

根据不同的技术实现和适用场景,隧道VPN可以分为以下几种类型:

- SSL VPN:基于SSL/TLS协议,适用于桌面和移动设备。

- IPsec VPN:基于IPsec协议,适用于企业级网络。

- L2TP/IPsec VPN:结合L2TP和IPsec协议,适用于跨地域通信。

- PPTP VPN:基于PPTP协议,配置简单,但安全性相对较低。

隧道VPN作为网络安全的重要守护者,在数据加密传输、隐私保护等方面发挥着不可或缺的作用,随着网络安全问题的日益凸显,隧道VPN的应用前景将更加广阔,企业和个人应积极采用隧道VPN技术,为数据传输构建一道坚不可摧的安全屏障。