本文探讨了自建VPN技术,揭示其在网络安全方面的优势。通过自建VPN,用户可以构建一个私密通道,有效保护数据传输安全,防止外部攻击和泄露。文章详细介绍了自建VPN的原理、步骤以及注意事项,为读者提供了构建安全网络环境的实用指南。

1、[什么是自建VPN?](#id1)

2、[自建VPN的优势](#id2)

3、[如何搭建自建VPN?](#id3)

随着互联网的深入普及,网络安全问题变得愈发重要,在享受网络便利的同时,我们也面临着信息泄露、隐私被侵犯的风险,为了维护个人隐私和数据安全,自建VPN成为了众多网络用户的明智选择,本文将深入探讨自建VPN的原理、优势,并指导您如何搭建自己的VPN。

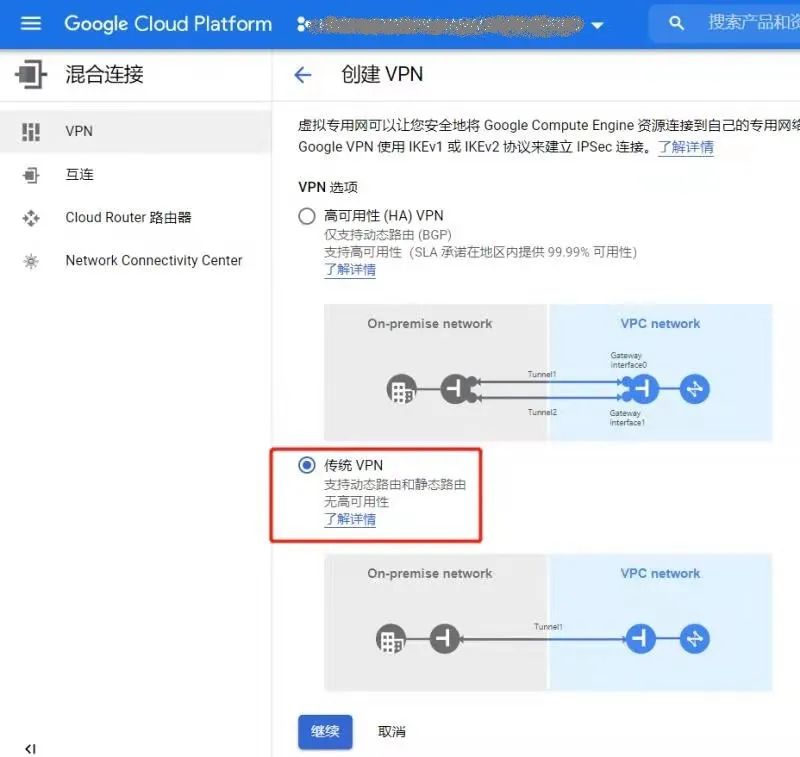

VPN(Virtual Private Network,虚拟私人网络)通过公共网络(如互联网)创建一个加密通道,确保数据传输的安全性和隐私性,自建VPN即用户自行搭建VPN服务器,以此实现数据的加密传输和远程访问。

1、数据加密:自建VPN利用加密算法对数据进行加密,有效防止数据在传输过程中被窃取或篡改。

2、隐私保护:通过自建VPN,用户可以隐藏真实IP地址,减少个人信息泄露的风险。

3、突破网络限制:自建VPN可以帮助用户跨越地域限制,访问国外网站和资源。

4、提升访问速度:自建VPN通过多地服务器间的数据传输,可以提升网络访问速度。

5、高度定制化:自建VPN可根据用户需求进行个性化配置,满足不同场景下的使用需求。

以下以OpenVPN为例,详细介绍搭建自建VPN的步骤:

准备工作

1、购买服务器:建议选择配置较高的云服务器,以确保VPN服务的稳定性和速度。

2、选择操作系统:OpenVPN支持多种操作系统,本文以Linux为例。

安装OpenVPN

1、登录服务器,执行以下命令安装OpenVPN:

sudo apt-get update

sudo apt-get install openvpn2、安装EasyRSA:EasyRSA是一个用于生成OpenVPN证书的工具。

sudo apt-get install easy-rsa配置OpenVPN

1、生成CA证书和私钥:

cd /etc/openvpn/easy-rsa/2.0

source vars

./clean-all

./build-ca2、生成服务器证书和私钥:

./build-key-server server3、生成客户端证书和私钥:

./build-key client1配置OpenVPN服务器

1、创建OpenVPN配置文件:

sudo nano /etc/openvpn/server.conf2、编辑配置文件,添加以下内容:

port 1194

proto udp

dev tun

ca /etc/openvpn/easy-rsa/2.0/keys/ca.crt

cert /etc/openvpn/easy-rsa/2.0/keys/server.crt

key /etc/openvpn/easy-rsa/2.0/keys/server.key

dh /etc/openvpn/easy-rsa/2.0/keys/dh2048.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

keepalive 10 120

cipher AES-256-CBC

max-clients 100

username-as-common-name启动OpenVPN服务

1、创建OpenVPN用户组:

sudo groupadd openvpn2、将OpenVPN用户添加到openvpn用户组:

sudo usermod -a -G openvpn openvpn3、创建OpenVPN服务文件:

sudo nano /etc/systemd/system/openvpn@.service4、编辑服务文件,添加以下内容:

[Unit]

Description=OpenVPN server %i

After=network.target

[Service]

Type=forking

User=openvpn

Group=openvpn

ExecStart=/usr/bin/openvpn --cd /etc/openvpn --config /etc/openvpn/%i.ovpn

[Install]

WantedBy=multi-user.target5、重启并启动OpenVPN服务:

sudo systemctl daemon-reload

sudo systemctl start openvpn@server

sudo systemctl enable openvpn@server配置客户端连接

1、下载客户端证书和私钥:将服务器上的ca.crt、server.crt、server.key、client1.crt和client1.key文件下载到本地。

2、创建客户端配置文件:

sudo nano /etc/openvpn/client1.ovpn3、编辑配置文件,添加以下内容:

client

remote server_ip 1194

dev tun

ca ca.crt

cert client1.crt

key client1.key

cipher AES-256-CBC

ns-cert-type server4、连接VPN:在客户端,使用OpenVPN客户端软件(如OpenVPN Connect)导入配置文件,并连接到服务器。